LLM nella Kill Chain: come l'IA sta democratizzando il cybercrimine

LLM nella Kill Chain: come l'IA sta democratizzando il cybercrimine

L'abbassamento delle barriere d'accesso a molte professioni tecniche ha portato alla luce un contraltare inevitabile: l'adozione dell'Intelligenza Artificiale per orchestrare e automatizzare attacchi informatici.

Qual è la notizia

Tra gennaio e febbraio 2026, un attaccante russofono ha compromesso oltre 600 dispositivi FortiGate in 55 paesi diversi.

Lo riporta un'indagine condotta da Amazon Threat Intelligence che, nel periodo descritto, ha osservato una serie di attacchi ai danni dei dispositivi protetti dalla rete di firewall di Fortinet. Nello stesso report viene evidenziato come non siano state rilevate evidenze di bug o vulnerabilità all'interno delle tecnologie Fortinet; bensì, l'acquisizione delle mappe di rete e delle credenziali di accesso è avvenuta sfruttando porte esposte pubblicamente, autenticazioni a singolo fattore e password deboli.

L'attacco è stato bloccato nella fase di "pre-ransomware operations" grazie ad una disattenzione del malintenzionato: il server da cui dirigeva gli attacchi era rimasto aperto e pubblicamente accessibile. In questo modo i ricercatori hanno trovato una vera e propria miniera d'oro, ricavando agevolmente gli indicatori di compromissione (IoC). Questo ha permesso di avvertire tempestivamente le parti interessate, che hanno potuto mitigare la minaccia.

TLDR;

Ciò che ha reso peculiare questo caso non è stata l'entità del danno (che, come abbiamo letto, si è limitata al "solo" accesso ai database e alle reti dei dispositivi colpiti) né la sofisticatezza delle operazioni; tutt'altro.

L'attaccante era visibilmente una persona con competenze tecniche limitate in questo settore. Lo hanno riportato le indagini stesse, che non solo hanno svelato l'ingenuità nel lasciare una traccia aperta e pienamente accessibile del server da cui quest'ultimo conduceva le operazioni, ma hanno anche portato alla luce una serie di log di chat con l'intelligenza artificiale. In queste conversazioni veniva chiesto supporto specifico per svolgere operazioni che, normalmente, rappresenterebbero una conoscenza comune per un hacker anche solo minimamente più esperto.

La squadra

Una ricerca pubblicata su Cyber and Ramen ha reso noti gli strumenti utilizzati dall'attaccante per coordinare le offensive.

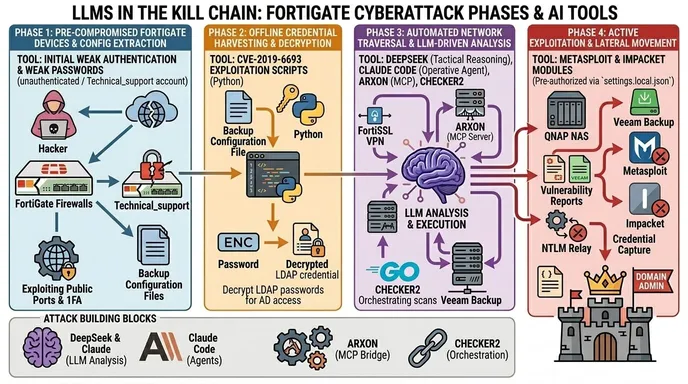

In particolare, l'attore della minaccia sembra essersi affidato a DeepSeek e Claude per svolgere sia operazioni di coordinamento che di attacco, facendo domande specifiche sull'ottenimento di configurazioni e rilevazioni di dispositivi vulnerabili. Nel dettaglio:

- DeepSeek: usato come modello linguistico per il ragionamento tattico. Riceve i dati di ricognizione (elaborati da ARXON) per elaborare e generare i piani d'attacco dettagliati passo dopo passo.

- Claude (Claude Code): Impiegato come agente operativo ed esecutore materiale. Oltre a generare valutazioni di vulnerabilità durante le intrusioni, è stato preautorizzato (tramite un file

settings.local.json) per eseguire autonomamente strumenti offensivi senza richiedere approvazione umana per ogni singolo comando. - CHECKER2: Un orchestratore basato su Docker e scritto in Go. Il suo ruolo principale è automatizzare e gestire in parallelo la scansione delle VPN e l'elaborazione dei bersagli su scala globale (migliaia di dispositivi simultaneamente).

- ARXON: Un server MCP (Model Context Protocol) personalizzato scritto in Python, che funge da "ponte" principale tra l'attacco e le intelligenze artificiali. Svolge un duplice ruolo:

- Analisi: Riceve i dati di ricognizione raccolti dai vari bersagli, interroga l'IA per generare i piani d'attacco e mantiene un database di conoscenze che si arricchisce a ogni intrusione.

- Toolkit: contiene script per modificare direttamente l'infrastruttura delle vittime, come la creazione massiva di account VPN fittizi tramite SSH e la validazione automatica delle credenziali di Domain Admin.

La pipeline d'attacco

La ricerca condotta da Cyber and Ramen ha permesso di ricostruire anche l'intera pipeline d'attacco, a dimostrazione del fatto che l'attaccante non ha minimamente tentato di coprire le proprie tracce:

- Estrazione delle configurazioni (Config Extraction): L'attacco prendeva il via da dispositivi FortiGate già compromessi, a cui si accedeva tramite un account amministrativo in sola lettura (spesso chiamato

Technical_support). Nonostante i permessi limitati, l'account permetteva di estrarre l'intero file di configurazione di backup, esponendo la topologia di rete completa (sede centrale, filiali, reti guest/management) e le impostazioni delle VPN SSL, inclusi gli account utente. - Raccolta delle credenziali (Credential Harvesting): La configurazione estratta conteneva i dettagli per l'autenticazione LDAP (utilizzata dagli utenti VPN per accedere ad Active Directory), con le password salvate nel formato crittografato di Fortinet (

ENC). Utilizzando script in Python (probabilmente legati alla vulnerabilità CVE-2019-6693), l'attaccante ha decriptato queste password offline, ottenendo credenziali valide per la rete. - Analisi guidata dall'IA (LLM-Driven Analysis): Con una mappa della rete e credenziali valide, l'attaccante si è connesso internamente tramite la VPN FortiSSL. A questo punto, il flusso è diventato automatizzato: i dati di ricognizione e i risultati delle scansioni della rete interna sono stati inviati all'IA tramite un server MCP (Model Context Protocol). L'attaccante chiedeva ai modelli linguistici di valutare l'accesso attuale, trovare vettori di attacco per bersagli non ancora raggiunti, individuare dove cercare credenziali nei Domain Controller e tracciare il percorso prioritario per diventare Amministratore di Dominio (Domain Admin).

- Sfruttamento attivo (Active Exploitation): Nell'ultima fase, gli agenti di programmazione basati su IA venivano impiegati direttamente contro l'infrastruttura. L'IA generava rapporti di vulnerabilità in tempo reale sui sistemi interni (come server NAS QNAP e Veeam Backup) ed eseguiva autonomamente, tramite permessi preconfigurati, strumenti di attacco come moduli Metasploit e Impacket per catturare ulteriori credenziali, forzare l'autenticazione (NTLM relay) ed eseguire codice da remoto (RCE).

Considerazioni finali

Abbiamo ormai, su diversi fronti, la piena evidenza delle capacità agentiche di ragionamento ed azione proposte dalla maggior parte degli strumenti di intelligenza artificiale, anche di uso comune. Le potenzialità e le opportunità che questi strumenti offrono diventano sempre maggiori, ma allo stesso tempo scoprono il fianco a utilizzi di ogni tipo.

Questo caso ci dimostra un altro aspetto importante: come viene confermato in continuazione, l'anello debole della sicurezza informatica è sempre il fattore umano.

L'inesperienza, l'aver sorvolato alcune pratiche di sicurezza comuni e a volte – forse – la pigrizia, hanno permesso sia all'attaccante di scovare dispositivi vulnerabili, sia agli operatori di sicurezza di trovare facilmente l'attaccante.

La democratizzazione della sicurezza è un aspetto che forse, più che mai in questo periodo storico, andrebbe mitigato con piani di regolamentazione e una maggiore preparazione e consapevolezza, non solo da parte di chi opera nel settore, ma anche negli utilizzatori comuni.